Anwendungssicherheit

Unsere Kunden schätzen uns für unsere fundierten Penetrationstests und detaillierten Source Code Reviews. Wir arbeiten mit größter Sorgfalt und Effizienz, um schnell die richtigen Fragen zu stellen, die Ihr Unternehmen auf dem höchsten Sicherheitsniveau halten.

Jetzt anfragenUnsere Expertise

- Black-Box Penetrationstests

- White-Box Quelltextprüfung

- Infrastrukturanalyse

- OWASP und darüber hinaus

- Aufbau von Bug Bounty Programmen

- Schulung: Security 101

Penetrationstests

Über die üblichen automatisierten Tests hinaus setzen wir auf umfangreiche manuelle Audits, die es ermöglichen, Schwachstellen aufzudecken, welche ansonsten unentdeckt bleiben würden. Diese Herangehensweise führt zu einem verbesserten Verständnis der Systeme und potentieller Angriffspunkte und erlaubt eine spürbar höhere Qualität. Darüber hinaus ermöglicht es dieser Ansatz unseren Kunden, nicht nur einen detaillierten Bericht, sondern auch die speziell für sie entwickelten Tools zu erhalten um diese nachhaltig in die interne Entwicklung zu integrieren.

Quelltextprüfung

Unsere fundierte Expertise in der Softwareentwicklung und unser tiefes Verständnis für die Gefahren der modernen Softwarelandschaft erlauben es uns, qualitativ hochwertige und schnelle Quellcodeprüfungen durchzuführen. Neben dem manuellen Review setzen wir hierbei auch statische Analyse- und Fuzzing-Tools ein, um sensible Funktionalitäten zu identifizieren und eingehend zu durchleuchten. Diese Vorgehensweise ermöglicht eine deutliche Steigerung der Sicherheit, auch im Vergleich zu Black-Box Penetrationstests.

Infrastrukturanalyse

Wir verfügen über eine umfassende Expertise in der Infrastrukturanalyse, die angesichts der zunehmenden Migration in die Cloud und des verstärkten Einsatzes von Containern und Container-Orchestrierung immer stärker an Bedeutung gewinnt. Wir unterstützen aktiv bei der notwendigen Neuausrichtung von Sicherheitsstrategien, die die vielfältigen Angriffsszenarien dieser modernen Infrastrukturlandschaft frühzeitig erkennen und bekämpfen, um die Sicherheit unserer Kunden effektiv zu gewährleisten und vor neuen Bedrohungen zu schützen.

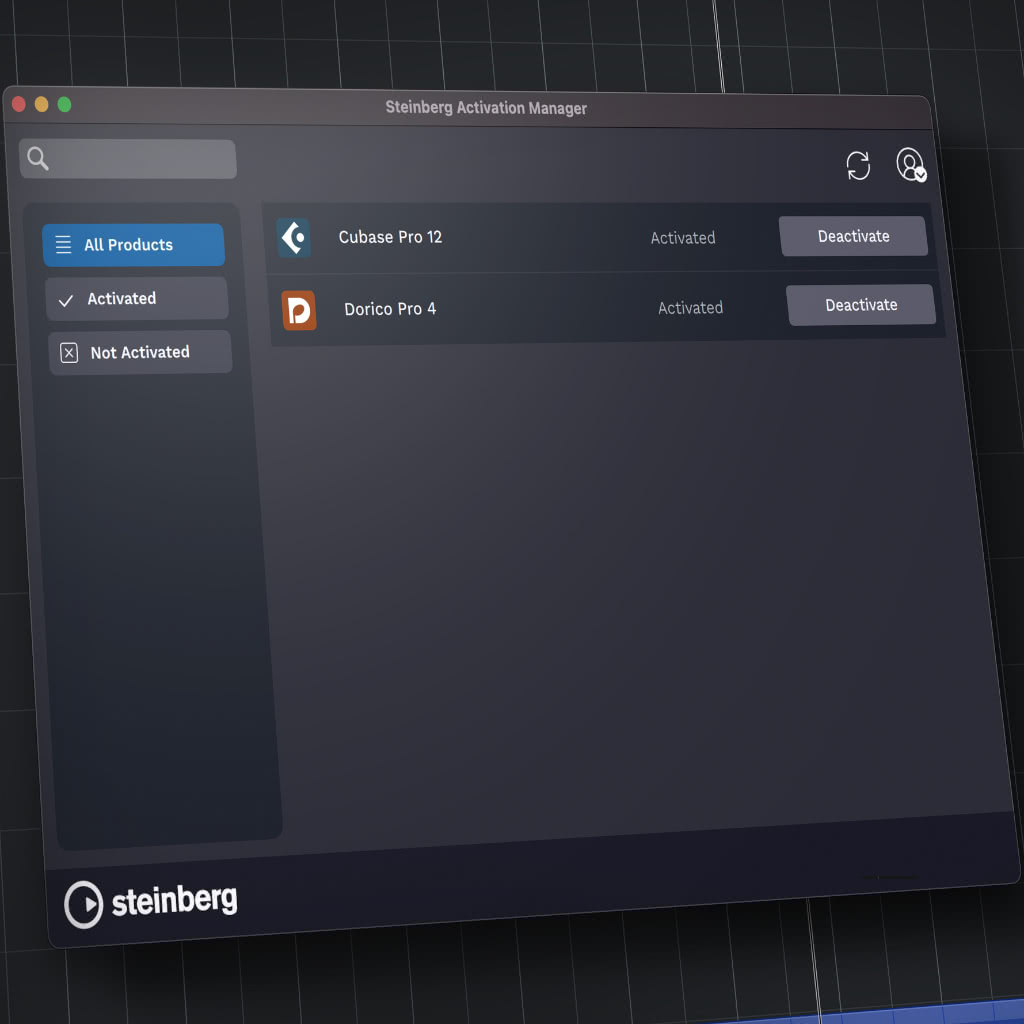

Auth & Entitlement Audit

Für Steinberg Media Technologies wurde ein tiefgehendes Security Assessment des neuen Cloud-basierten Authentifizierungs- und Autorisierungssystems —inklusive der Integration auf dem Desktop zum Schutz der mehrfach ausgezeichneten Programme Cubase, Nuendo und Dorico— durchgeführt.

FinTech Backend Pentest

Bei OWNLY FinTech durften wir einen umfangreichen Black-Box-Penetrationstest der Backend-Infrastruktur und aller Services durchführen. In enger Zusammenarbeit mit den Entwicklern wurde zusätzlicher Schutz der sensiblen Kundendaten in die Software implementiert.

Sicherheits Scanner

Der in Eigeninitiative entwickelte nicht-kommerzielle Service Repo Lookout sucht Webseiten automatisch nach Sicherheitslücken ab und informiert bei Erfolg die Betreiber. Inzwischen wurden über 7 Milliarden Webseiten durchsucht und dabei nahezu eine Million Schwachstellen entdeckt und gemeldet.

Dr. Jansen haben wir als Unterstützung zur Aufklärung einer möglichen dolosen Handlung bei einer unserer Mandantinnen hinzugezogen. Seine Expertise im Bereich Informationssicherheit, speziell im Mobile Device Management, ist beeindruckend. In der ohnehin angespannten Lage analysierte und handelte er schnell und unaufgeregt aber vor allem sehr effizient.

Das tiefe Verständnis für komplexe Sicherheitsfragen und die umfassende Expertise der Crissy Field GmbH haben es uns ermöglicht, die Sicherheitsstandards unserer Software deutlich zu erhöhen. Insbesondere die klaren Handlungsempfehlungen und die proaktive Herangehensweise führten zu einer äußerst fruchtbaren Zusammenarbeit mit unserem Entwicklerteam.

Dr. Thomas Jansen hat uns mit seinem fundierten Fachwissen und seiner akribischen Vorgehensweise bei der Durchführung eines umfassenden Security Assessments beeindruckt. Durch die hohe Qualität seiner Expertise konnten wir unser neues Identity Management System und dessen Integration in unsere Desktop-Applikationen effizient absichern und wichtiges Wissen in unseren Teams aufbauen.

Sprechen Sie mit einem Experten

Melden Sie sich bei uns für ein erstes informelles Gespräch. Wir analysieren den Status Quo und entwickeln gemeinsam Lösungen.

Experte anfragen